Si vous avez un site e-commerce WordPress, vous avez peut-etre déjà entendu parler de la norme « PCI DSS » et de la conformité PCI.

En tant que commerçant/vendeur en ligne, votre site WordPress doit être conforme à la réglementation PCI DSS, sinon vous risquez de recevoir une amende. Même si vous utilisez une passerelle de paiement tiers telle que PayPal ou Stripe, votre site doit respecter certaines exigences réglementaires.

Nous avons préparé ce guide définitif de la conformité PCI à l’intention des propriétaires de sites WordPress afin de vous aider à construire un site web conforme à la norme PCI DSS. Dans ce guide, nous expliquons en détail tout ce que vous devez savoir sur le PCI DSS, la conformité PCI et comment vous pouvez avoir un site WordPress conforme au PCI pour votre entreprise.

Qu’est-ce que le PCI DSS et la conformité PCI ?

PCI DSS est l’acronyme de Norme de sécurité de l’industrie des cartes de paiement. Il s’agit d’un ensemble d’exigences et de règlements de sécurité que les commerçants en ligne doivent respecter pour être en conformité. Les réglementations sont maintenues par le Conseil des normes de sécurité de l’industrie des cartes de paiement, qui est formé par les cinq principales sociétés de cartes de crédit : Visa, MasterCard, American Express, Discover et JCB.

Chaque commerçant, quelle que soit sa taille, le nombre de transactions qu’il traite et ses revenus, relève du PCI.

La PCI pour les sites WordPress

Comme la plupart des sites WordPress utilisent une passerelle de paiement tiers, le champ d’application de la norme et les exigences sont moins importantes. En fait, la conformité peut très probablement être obtenue en remplissant le questionnaire d’auto-évaluation de la norme PCI sur la sécurité des données (SAQ). Vous devez cependant vous informer des exigences, de sorte que chaque fois que vous apportez des modifications, vous puissiez déterminer ce qui est nécessaire de faire pour rester conforme.

Dois-je me soucier de la conformité PCI DSS de mon site WordPress ?

En cas de non-respect, vous vous exposez à des pénalités, des amendes et même à l’interdiction d’accepter des paiements par carte de crédit à l’avenir, sans parler de l’atteinte à la réputation de votre entreprise et de la perte de confiance des clients.

Mais vous ne devez pas vous préoccuper uniquement de la réglementation sur les PCI par peur. La réglementation PCI est une bonne recommandation et vous aide à sécuriser votre solution e-commerce WordPress. En les appliquant, vous réduisez donc au minimum le risque de voir votre site piraté et de subir des violations de données.

Les exigences du PCI DSS

La dernière version de la réglementation PCI DSS est la 3.2.1 et elle a été publiée en mai 2018.

Les normes PCI sont divisées en 6 grandes catégories et 12 exigences :

- Construire et maintenir un réseau et des systèmes sécurisés

- Protéger les données des titulaires de cartes

- Maintenir un programme de gestion des vulnérabilités

- Mettre en œuvre des mesures strictes de contrôle d’accès

- Surveiller et tester régulièrement les réseaux

- Maintenir une politique de sécurité de l’information

Gestion d’un site WordPress conforme à la norme PCI

La liste d’exigences ci-dessus peut être intimidante pour une PME. Cependant, il est plus facile que vous ne le pensez de disposer d’un site WordPress et d’un système commercial conformes aux normes PCI. La plupart des réglementations sont basées sur les meilleures pratiques et sont très faciles à mettre en œuvre et à respecter.

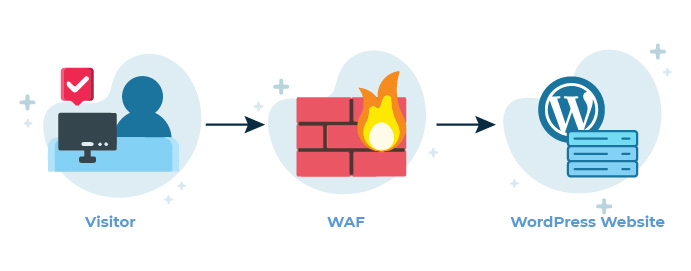

Exigence 1 de la norme PCI DSS : installer et maintenir un pare-feu afin de protéger les données des titulaires de carte.

Il existe de nombreuses solutions pour WordPress. La plupart d’entre elles font tout le travail pour vous. Par exemple, si vous utilisez une solution de sécurité et un pare-feu WordPress tels que Malcare ou Sucuri Vous avez une configuration conforme à la norme.

La PCI DSS ne concerne pas seulement votre site web. Elle couvre également tous les aspects de la sécurité informatique et physique de votre entreprise. Ainsi, outre la configuration d’un pare-feu pour votre site WordPress, vous devriez également penser à configurer et à utiliser un pare-feu pour vos réseaux de bureau et domestique. La norme PCI DSS exige également que chaque utilisateur qui accède aux données sensibles, dispose d’un pare-feu personnel sur son ordinateur.

Ainsi, si vous avez par exemple un routeur internet WiFi à la maison, vérifiez sa configuration et configurez le pare-feu. Si vous voulez accéder à des données sensibles depuis votre ordinateur portable, si vous n’avez pas de pare-feu personnel, utilisez une configuration de serveur Jump (connectez-vous à un serveur plus sécurisé par lequel vous pouvez accéder aux données).

Bonnes pratiques et recommandations pour la configuration des pare-feu

Voici quelques bonnes pratiques de sécurité que vous devez garder à l’esprit lorsque vous configurez un pare-feu :

- Conservez une liste de tous les serveurs, dispositifs de réseau et services qui font partie de votre site web et de votre installation informatique. Notez à quoi chacun d’eux sert, où il est autorisé à se connecter et d’où il peut être accessible. Cette documentation vous aidera à déterminer où vous avez besoin de pare-feu et comment les configurer.

- Lors de la configuration d’un pare-feu, bloquez à la fois les entrées et les sorties. N’autorisez alors que ce qui est nécessaire. Cela semble être une politique restrictive, bien qu’elle soit de loin la plus efficace. Par exemple, si vous avez configuré une règle par erreur, il y aura toujours la règle « deny-all » pour interdire tout trafic indésirable.

- Si vous avez des doutes sur l’accès à un service ou à un utilisateur, ou si vous n’êtes pas sûr du type d’accès requis, faites toujours vos propres recherches pour savoir ce qui est réellement requis, ce qui vous évitera d’ouvrir un accès inutile.

- Documentez toutes les configurations de pare-feu et tenez la documentation à jour. Si vous utilisez un pare-feu tel que iptables, il est très facile de documenter la configuration, puisqu’il s’agit d’un fichier texte, il suffit donc de conserver une copie de la configuration.

Exigence 2 de la PCI DSS : ne pas utiliser les valeurs par défaut fournies par le fournisseur pour les mots de passe système et autres paramètres de sécurité.

Commencer par les mots de passe ; toujours changer les mots de passe par défaut et appliquer des politiques pour renforcer la sécurité de WordPress. Il en va de même pour les installations et configurations logicielles par défaut. Voici quelques éléments auxquels vous devez penser lorsque vous vous occupez de cette exigence :

Isolement des processus

Si le budget le permet, vous devriez avoir un serveur séparé ou utiliser un service en ligne différent pour des rôles différents, comme le serveur de base de données, le serveur web, le serveur DNS, etc. Évitez les recommandations des hébergeurs de tout héberger chez eux, y compris le domaine, le DNS, les e-mails et le site web. Cela va à l’encontre de cette exigence et, ce faisant, votre site et vos activités commerciales ne seront pas conformes.

Lors de la mise en place de votre site ou du renouvellement de vos services existants, pensez à la ségrégation. Il est possible de séparer les services et les rôles sans dépenser beaucoup plus. Vous n’aurez pas de serveur dédié pour chaque rôle, mais vous pouvez :

- Acheter et héberger votre domaine auprès du bureau d’enregistrement A.

- Configurer les serveurs de noms DNS de votre domaine avec un fournisseur DNS B.

- Héberger votre site web chez l’hébergeur C.

- Votre environnement de test et de mise en scène doit être hébergé chez un autre hébergeur D, ou sur un autre serveur.

- Utiliser un service de courrier électronique en ligne du fournisseur de courrier électronique E.

Plus on grandit, plus on peut justifier la ségrégation. Vous risquez de passer à côté de certaines offres spéciales à cause de la ségrégation, et cela vous coûtera un peu plus cher, mais c’est certainement la voie à suivre si vous voulez un site e-commerce WordPress sûr et conforme.

Utiliser le moins de plugins possibles

Du point de vue sécurité du WordPress, voici les choses à respecter :

- N’installez que des plugins et des composants auxquels vous faites confiance et que vous utilisez.

- Supprimez tous les plugins désactivés, les thèmes inutilisés et le code personnalisé qui n’est pas utilisé.

- Désactivez toute fonctionnalité des plugins et des thèmes dont vous n’avez pas besoin.

Appliquez la même idéologie à votre serveur web et à tout autre service que vous gérez. Par exemple, un serveur dédié par défaut dispose d’un service Web, FTP, SSH, SMTP, DNS, IMAP et d’autres services. Les comptes chez les hébergeurs ont généralement des applications telles que phpMyAdmin et CPanel. Si vous utilisez SSH uniquement pour configurer votre serveur, désactivez les services dont vous n’avez pas besoin.

Commencez par une installation nue

Si vous installez un nouveau logiciel ou un nouveau serveur, commencez par une installation minimale. N’activez que ce dont vous avez besoin. Le même concept s’applique aux hôtes web – beaucoup d’entre eux fournissent de nombreuses fonctionnalités, comme leurs propres serveurs de courrier électronique que beaucoup n’utilisent pas. Demandez le compte le plus basique et activez ensuite les fonctionnalités dont vous avez besoin.

Configurez vos plugins, services et logiciels

Une fois que vous avez installé tous les services et applications pour votre site et votre entreprise WordPress, il est temps de les configurer. Consultez les guides de durcissement de la sécurité (hardening) des fournisseurs et les meilleures pratiques recommandées sur Internet pour sécuriser votre serveur web, le système d’exploitation et tout autre service que vous avez sur votre serveur web.

Exigence 3 du PCI DSS : protéger les données des titulaires de cartes.

Si vous utilisez une solution de e-commerce comme WooCommerce ou Easy Digital Downloads pour alimenter votre WordPress, vous utilisez très probablement une passerelle de paiement tiers comme PayPal ou Stripe pour traiter les paiements en ligne et les données des titulaires de carte. Il se peut donc que cette exigence ne s’applique pas à votre site WordPress.

Toutefois, dans le cas d’exceptions comme lorsque les paiements sont traités manuellement ou s’il y a un processus de saisie de données pour compléter la commande, il est de la plus haute importance de connaître les règles de cette exigence, pour s’assurer que le processus est conforme :

- Ne notez jamais les informations relatives aux données du titulaire de la carte. Ne saisissez les données que directement dans la passerelle de paiement.

- Ne stockez que les données du titulaire de la carte dont vous avez besoin, même si vous utilisez une passerelle de paiement tierce.

- Supprimez les données du titulaire de la carte dont vous n’avez plus besoin et mettez en place des politiques de conservation des données.

- Sensibiliser le personnel qui manipule les données des titulaires de carte aux dangers d’une mauvaise manipulation de ces données. Veillez à ce qu’ils sachent comment ils doivent traiter les informations sensibles.

Exigence 4 de la norme PCI DSS : chiffrer la transmission des données des titulaires de carte sur les réseaux publics ouverts.

La meilleure façon de respecter l’exigence 4 de la norme PCI DSS est d’installer et d’utiliser un certificat pour votre site WordPress, afin qu’il soit accessible via HTTPS. Avec un certificat, toute communication entre les visiteurs et votre site web soit chiffrée.

Si votre site n’est toujours pas en HTTPS, vous pouvez le mettre en place en quelques minutes. De nombreux hébergeurs fournissent des certificats SSL/TLS gratuits via Let’s Encrypt, une autorité de certification gratuite, automatisée et ouverte. Il n’y a donc aucune excuse pour que votre site WordPress ne soit pas en HTTPS.

Si vous avez besoin d’accéder aux données des titulaires de cartes sur votre passerelle de paiement, accédez à celle-ci par des moyens sécurisés. Même si vous y accédez par HTTPS, veillez à prendre les précautions nécessaires, si par exemple vous êtes connecté à un réseau WiFi public. Dans ce cas, vous devez toujours utiliser une connexion VPN.

Exigence 5 de la norme PCI DSS : protéger tous les systèmes contre les logiciels malveillants et mettre régulièrement à jour les logiciels ou programmes antivirus.

Cette exigence porte sur le maintien d’un programme de gestion des vulnérabilités afin que les systèmes ne soient pas vulnérables à des attaques spécifiques et soient bien protégés contre tout type de menace de logiciels malveillants. Cela signifie qu’il faut s’assurer que tous les logiciels anti-virus et autres logiciels de protection sont à jour et qu’ils analysent activement les systèmes.

Quant au reste du réseau d’entreprise et aux ordinateurs utilisés pour accéder au site WordPress et aux passerelles de paiement, utilisez une solution qui peut vous aider à :

- Définir un mot de passe fort – l’ordinateur portable/ordinateur doit toujours être verrouillé lorsqu’il n’est pas utilisé

- Chiffrer les données – les systèmes d’exploitation Windows et Mac ont tous deux des utilitaires intégrés pour chiffrer les lecteurs

- Mettre à jour un anti-virus qui analyse périodiquement l’ordinateur

- Utiliser un pare-feu personnel qui peut bloquer le trafic malveillant et avec lequel vous pouvez voir les connexions sortantes. Il existe sur le marché un certain nombre de solutions tierces qui ne coûtent pas cher. En outre, Windows dispose également d’un pare-feu intégré.

Ce qui précède s’applique à tout appareil que vous utilisez pour effectuer tout type de transaction commerciale. Ainsi, si vous consultez vos e-mails ou accédez à vos pages d’administration WordPress depuis votre smartphone ou votre tablette, elles doivent également être sécurisées.

Utiliser une connexion VPN

Si vous travaillez à partir de différents endroits éloignés, utilisez VPN personnel. Par mesure de sécurité, je vous recommande de toujours utiliser un VPN lorsque vous travaillez à distance, même si vous n’utilisez pas les réseaux WiFi publics.

PCI DSS exigence 6 : développer et maintenir des systèmes et des applications sécurisés.

L’exigence 6 de la norme PCI sur la sécurité des données aborde deux problèmes différents mais liés :

- Entretenez tous les logiciels et applications que vous utilisez et assurez-vous qu’ils sont sécurisés,

- Assurez-vous que les applications et les logiciels que vous développez et utilisez sont développés en toute sécurité et ne contiennent aucune vulnérabilité.

Dans cet article, nous nous concentrerons sur la première, car la seconde s’applique aux développeurs et explique comment éviter des vulnérabilités telles que les Injection SQL et les failles XSS.

Maintien de la sécurité des applications existantes

Commençons par les logiciels et les applications que vous utilisez déjà. Installez toujours les correctifs et les mises à jour des versions du fournisseur en temps utile. Les mises à jour étant essentielles, assurez-vous lors du choix de votre logiciel que :

- Le logiciel est développé par un vendeur réactif. Les logiciels libres sont gratuits, mais il n’est pas toujours bien entretenu.

- Il est fréquemment mis à jour, le fournisseur traite les bogues et les problèmes de sécurité signalés en temps utile.

- Il a une licence pour garantir que vous recevez tous les correctifs et mises à jour de sécurité.

Introduire de nouvelles applications dans votre entreprise et vos processus

À mesure que votre entreprise et votre site e-commerce WordPress se développent et évoluent, vous devrez utiliser de nouveaux logiciels, services en ligne, scripts ou plugins WordPress. Et à qhaque fois que vous en aurez besoin :

- Recherchez la solution et lisez les critiques pour voir ce que les autres utilisateurs en disent.

- Une fois installé, modifiez tous les paramètres et mots de passe par défaut.

- Suivez les directives de sécurité et les meilleures pratiques des fournisseurs pour configurer et utiliser la solution en toute sécurité.

- Abonnez-vous au bulletin d’information sur la sécurité des fournisseurs ou au service de mise à jour.

Maintenir un programme de gestion de vulnérabilité

Il existe plusieurs approches que vous pouvez adopter pour une gestion efficace de la vulnérabilité. Toutefois, cela dépend du type d’hôte web, de systèmes d’exploitation et de périphériques que vous utilisez.

Dans le cas de WordPress, si vous utilisez un hébergeur web tel que Kintsa ou Moteur WP, ils gèrent pour vous toute la gestion des patchs WordPress. Ils vous alertent également si vous utilisez un plugin ou un thème dont la vulnérabilité est connue.

Exigence 7 du PCI DSS : restreindre l’accès aux données des titulaires de cartes en fonction des besoins des entreprises

Sur votre site, vous pouvez utiliser le Rôles des utilisateurs de WordPress pour gérer les privilèges des utilisateurs. Si nécessaire, vous pouvez utiliser des plugins tiers pour créer des rôles personnalisés et affiner les privilèges.

Vérifiez et limitez également l’accès de tous les utilisateurs à tous les systèmes, y compris les systèmes d’exploitation des serveurs, tous les services en ligne et les composants du réseau, tels que les pare-feu, les commutateurs et les routeurs.

La façon la plus simple de mettre en œuvre un système de contrôle d’accès solide comme le roc est d’utiliser le nier tout et le principe des moindres privilèges. Commencez par refuser l’accès à tout le monde, et n’attribuez que les privilèges dont les utilisateurs ont besoin. Ne donnez pas l’accès à l’administration d’un site WordPress ou d’un composant réseau à quelqu’un pour lui faire gagner quelques minutes de travail. Faites des recherches et apprenez quel accès chaque utilisateur a besoin au site WordPress, à la base de données MySQL, au NAS ou à tout autre appareil.

Exigence 8 du PCI DSS : identifier et authentifier l’accès aux composants du système

Cette exigence porte sur les méthodes d’authentification et l’accès authentifié. En bref, les utilisateurs doivent toujours être authentifiés lorsqu’ils accèdent à des informations sensibles telles que les données des titulaires de cartes.

Méthodes d’authentification

Toutes les données commerciales sensibles, les consoles d’administration, les pages de comptes utilisateurs et les autres points d’entrée doivent être protégés par des mécanismes d’authentification forte. Si l’on peut mettre en place l’authentification à deux facteurs (2FA), alors il faut le faire.

Utiliser des références uniques

Chaque personne qui a besoin d’accéder à votre site WordPress, aux portails d’administration, aux portails clients, aux périphériques réseau et aux données commerciales, y compris les données des titulaires de cartes, doit disposer d’un identifiant unique. Ceci est très important, sinon vous ne pourrez pas suivre l’activité des utilisateurs dans le journal d’activité.

En outre, les justificatifs d’identité ne devraient jamais être partagés car ils entraînent un certain nombre de problèmes de sécurité et encouragent l’utilisation de mots de passe faciles.

Apprenez à vos utilisateurs à utiliser des mots de passe forts

Apprenez à vos utilisateurs à utiliser des mots de passe forts, même si vous avez mis en place la 2FA. Vous pouvez éduquer vos utilisateurs en :

- Configurer les politiques pour obliger les utilisateurs de WordPress à utiliser un mot de passe fort

- Expliquez-leur quelles sont les répercussions de l’utilisation de mots de passe faibles

- Montrez-leur comment utiliser un gestionnaire de mots de passe tel que KeePass

Examiner l’infrastructure existante

Mettre en œuvre des politiques de sécurité pour garantir que tous les éléments de l’infrastructure informatique, y compris votre site WordPress, fonctionnent et sont sécurisés. Tous les quelques mois, vérifiez l’infrastructure informatique existante et confirmez que les politiques sont appliquées, garantissant ainsi la sécurité des données sensibles de l’entreprise et des titulaires de cartes.

Exigence 9 du PCI DSS : restreindre l’accès physique aux données du titulaire de la carte

Cette exigence est assez simple : limitez l’accès physique à vos serveurs, ordinateurs portables et smartphones professionnels aux seules personnes qui en ont besoin. Il existe plusieurs moyens et façons de procéder, et tout dépend de la taille de votre installation.

Voici quelques conseils de haut niveau qui peuvent vous aider à vous familiariser avec l’exigence 9 du PCI DSS :

- Limitez l’accès à votre réseau – n’exposez pas les prises réseau et protégez tous les réseaux WiFi par un mot de passe,

- Ne laissez pas les visiteurs ou tout autre personnel non autorisé circuler librement dans l’immeuble de bureaux,

- Verrouillez toujours les ordinateurs portables, les ordinateurs, les serveurs et les appareils portables tels que les smartphones sans surveillance,

- Détruire toute preuve physique des données du titulaire de la carte.

Même un morceau de papier peut constituer une preuve, alors déchiquetez toujours le papier dont vous n’avez pas besoin. Il en va de même pour le matériel qui stocke des données sensibles. Les données doivent toujours être cryptées, et si le matériel n’est plus nécessaire, il doit être détruit.

Exigence 10 de la norme PCI DSS : suivre et contrôler tous les accès aux ressources du réseau et aux données des titulaires de carte

Cette exigence 10 du PCI DSS vous oblige à conserver l’historique de la piste d’audit pendant au moins un an, avec un minimum de trois mois immédiatement disponibles pour l’analyse.

Note : Cette section relative à l’exigence 10 est un résumé.

Les journaux d’activité, la piste d’audit, les journaux de sécurité ou simplement les journaux, sont tous essentiels pour mieux gérer et maintenir la sécurité de votre infrastructure informatique, de votre ferme web et de vos sites WordPress. Vous devez les mettre en œuvre non seulement en raison de la norme PCI DSS, mais aussi parce que les journaux vous permettent de voir ce qui s’est passé sur votre WordPress et vous renseignent sur « l’agresseur » afin de mieux protéger votre installation.

Tous les dispositifs de réseau tels que les commutateurs et les routeurs, et les services de réseau tels que le SMTP et le serveur web Apache, ont des capacités de journalisation. Ainsi, chaque fois que vous configurez un nouvel appareil, un nouveau service ou que vous installez un nouveau logiciel qui possède des capacités de journalisation, celles-ci sont activées.

Exigence 11 de la norme PCI DSS : tester régulièrement les systèmes et les processus de sécurité

La sécurité informatique et WordPress n’est pas une solution ponctuelle, mais un processus continu. En fait, durcir vos systèmes informatiques et vos sites WordPress n’est qu’une partie du jeu. Vous devez également les sécuriser tant qu’ils sont en ligne.

Vous devez donc tester régulièrement vos systèmes et vos processus en les faisant fonctionner fréquemment :

- Tests de pénétration sur votre réseau, vos serveurs web, etc,

- Balayage du réseau périmétrique,

- Sécurité interne/analyses de vulnérabilité et audits de sécurité sur vos réseaux internes,

- Analyse de la vulnérabilité de WordPress avec des outils tels que WPScan sur tous vos sites WordPress.

Utiliser des outils pour détecter et amortir et ainsi prévenir les intrusions

Pour répondre à cette exigence, vous devez également utiliser une solution IDS ou IPS qui vous permet de détecter et de prévenir d’éventuelles intrusions. Plusieurs solutions sont disponibles, Snort étant l’une des solutions IPS de réseau open source les plus populaires.

Conseil : Conservez un inventaire de votre infrastructure informatique

Sans inventaire, il est très facile de perdre la trace de ce qui fonctionne dans votre environnement, ce qui se traduit par des logiciels non patchés et peu sûrs qui peuvent être facilement exploités par des pirates informatiques malveillants.

En fait, l’un des plus grands défis que les entreprises doivent relever avant de sécuriser leurs actifs web est de ne pas savoir ce dont elles disposent. Faites donc l’inventaire de tous les appareils que vous avez sur votre réseau, ainsi que de tous les logiciels et services réseau que vous avez sur vos sites, afin de pouvoir suivre facilement ce qui doit l’être :

- mis à jour et sécurisé

- supprimé au cas où il ne serait plus nécessaire

Un inventaire permet également d’identifier d’éventuels nouveaux équipements, logiciels, services ou réseaux WiFi non autorisés dans le bâtiment.

Exigence 12 du PCI DSS : maintenir une politique qui traite de la sécurité de l’information pour tout le personnel

C’est la moins technique des exigences, mais la plus difficile à respecter. Cette exigence porte sur la documentation, les procédures, ainsi que la mise en œuvre et l’application des politiques. Voici comment vous pouvez vous conformer à cette exigence :

- Établir, publier, maintenir et diffuser une politique de sécurité,

- Mettre en œuvre un processus d’évaluation des risques afin d’identifier les actifs, les menaces et les vulnérabilités critiques,

- Élaborer des politiques visant à définir l’utilisation appropriée des technologies telles que l’accès à distance et le matériel,

- Veiller à ce que les politiques de sécurité définissent clairement les responsabilités de l’ensemble du personnel,

- Attribuer des responsabilités de gestion de la sécurité à des personnes ou à des équipes,

- Mettez en place un programme de sensibilisation à la sécurité afin d’éduquer et de sensibiliser vos collègues,

- Tenez une liste de tous les services que votre entreprise utilise, y compris les services en ligne,

- Mettre en œuvre un plan de réponse aux incidents.

Cette exigence peut sembler excessive pour les petites entreprises de quelques employés. Il est vrai qu’elle s’applique surtout aux grandes entreprises. Toutefois, il ne faut pas sous-estimer l’importance des politiques et de leur application. Il est essentiel de commencer à s’occuper des éléments de base afin que, lorsque l’entreprise se développera, il ne soit pas difficile de s’adapter aux changements et de la sécuriser.